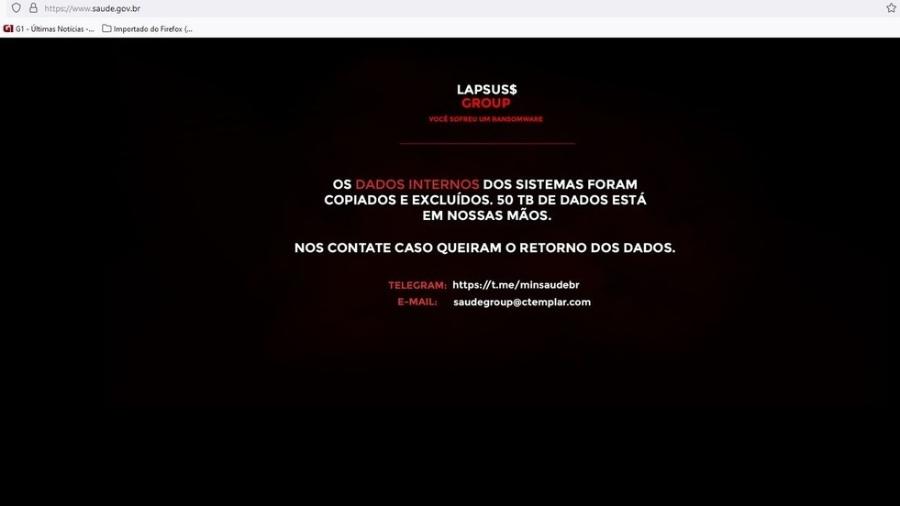

Tudo indica que uma ameaça no ataque registrado ao Ministério da Saúde, no qual “50 Terabytes” de dados foram roubados, é uma imensa farsa. Não houve ransomware, mas um mero redirecionamento de DNS.

A descoberta foi feita por um perfil brasileiro do Anonymous, EterSec:

E mais tarde confirmada pela Polícia Federal:

Em coletiva de imprensa nesta tarde, o Ministério da Saúde não mencionou “ransomware”, mas apenas “incidente”. O que aconteceu é imensamente mais simples que uma invasão de ransomware. Alguém simplesmente mudou dados na Amazon Web Services.

Entenda o caso

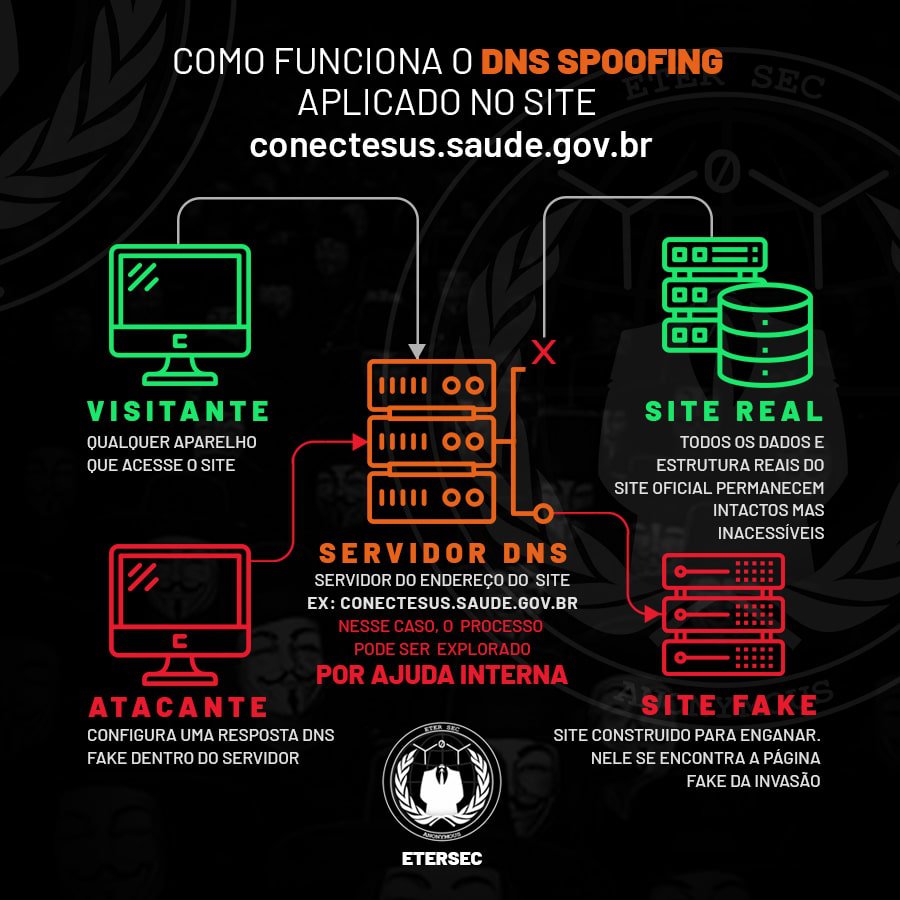

Segundo o descoberto, o que aconteceu foi simplesmente um redirecionamento, no qual o domínio saude.gov.br e os domínios de outros serviços do Ministério da Saúde, como conectesus.sauide.gov.br foram redirecionados para uma página de desfiguração – isto é , uma página que substitui um original pela mensagem do grupo hacker.

Funciona assim: quando você digita qualquer endereço na internet, como portalamz.com.br, o seu computador não se conecta direto no site. No lugar disso, ele procura num servidor DNS (Domain Name Service), qual é o endereço real da internet (IP), a que esse domínio se refere.

O ataque é, assim, um caso de DNS Spoofing (“tapeação de DNS”), não ransomware. O Anonymous fez um gráfico para explicar como funciona:

Segundo o Anónimo, o IP ligado ao ministério da saúde está no Japão. Lá estava armazenada uma ameaça de ransomware (falsa) dizendo que baixaram 50 TB de dados do contribuinte.

A Polícia Federal havia dito no começo da tarde que não houve vazamento de dados do Ministério, e acabou confirmando essa versão. A invasão é uma confirmada farsa.

Desconfia do ataque ao Ministério anônima

Conversamos com o responsável pelo perfil EterSec # Anonymous: “De fato ocorreu um ataque, possivelmente facilitado por alguém que conhecimento tenha dentro do Ministério, pois o DNS não foi alterado desde 2020, o que leva a acreditar que alguém entrou na conta da AWS e alterou o servidor para este IP onde se encontra a deface ”.

“O grande erro foi ao afirmar ser um ransomware”, continua. “Grande parte do sistema segue on [linha] através de outros IPS. Se você verificar a origem do deface não se encontra no host atual do SUS e sim em um serviço no Japão. ”

Para provar seu ponto, o Recuperação anônima do endereço de um dos sistemas do Ministério da Saúde, o Sistema de Transplantes. Ele se mostra funcional, o que prova que o servidor continua no ar, apenas redirecionado.

( Com Informações: olhar digital )